Mientras crecen las capacidades técnicas de los actores de las amenazas, el uso tradicional del phishing sigue siendo una poderosa herramienta para explotar lo que suele ser la mayor vulnerabilidad de una organización: su personal. Aunque las campañas básicas de spam seguirán apuntando indiscriminadamente a sus víctimas, los actores de las amenazas están cambiando sus tácticas para dirigirse a organizaciones más maduras.

Los cambios en las prácticas laborales, incluido el trabajo a distancia y la transición a soluciones en la nube, así como las desavenencias geopolíticas y la inminente recesión económica, han creado las condiciones perfectas para que el phishing tenga más probabilidades de sortear los controles técnicos. Las tasas de suplantación de identidad y las capacidades de ingeniería social están aumentando en un momento en el que las organizaciones todavía están tratando de averiguar cuál sería una buena postura de seguridad híbrida y cuál es la mejor forma de mantenerla.

Más específico, más difícil de detectar

Los actores de las amenazas sofisticadas están actualizando sus tácticas y mensajes para superar las expectativas de los empleados acerca de lo que implica el phishing. Los mensajes de phishing suelen contener un llamado urgente a la acción para convencer a las víctimas de que actúen sin pensarlo dos veces; sin embargo, actualmente estamos observando cómo los participantes de las amenazas eliminan la urgencia para evitar levantar sospechas en las víctimas.

Recientemente, hemos informado de la utilización de múltiples identidades en una misma conversación por correo electrónico por parte de los actores de las amenazas radicados en Irán. Un segundo o tercer personaje puede validar las credenciales del primero, haciendo que cualquier llamado a la acción sea menos sospechoso. Así, los actores de las amenazas pueden retrasar el envío de un enlace o archivo adjunto malicioso hasta que se hayan ganado la confianza de sus víctimas.

También hemos informado acerca de los actores de las amenazas que utilizan tácticas de phishing híbridas, como enviar un correo electrónico a sus víctimas e invitarlas a llamar a un número telefónico. Por teléfono, los actores de las amenazas pueden utilizar más ingeniería social para convencer a sus víctimas de que revelen información confidencial o concedan acceso a su sistema instalando herramientas de escritorio remoto. La combinación de phishing por correo electrónico y teléfono reduce la previsibilidad de los ataques al permitirles variar, lo que los hace más difíciles de combatir.

Además de generar confianza, los actores de las amenazas siguen desarrollando señuelos que juegan con el miedo y las preocupaciones de sus víctimas, incluso acerca de acontecimientos recientes. Durante los últimos tres años, hemos observado evolucionar y proliferar los señuelos en relación con la COVID-19, las campañas de vacunación y el conflicto en Ucrania.

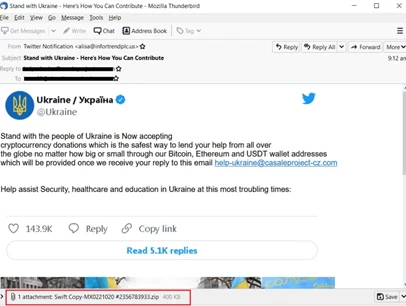

Figura 1. Un ejemplo de correo electrónico de phishing que aprovecha el conflicto en Ucrania para enganchar a los usuarios para que realicen donaciones en moneda virtual

www.trendmicro.com/en_dk/research/22/c/cyberattacks-are-prominent-in-the-russia-ukraine-conflict

Con la escalada de los precios de la energía, el centro de denuncias de fraudes y delitos cibernéticos del Reino Unido ha advertido en los últimos meses que los participantes de las amenazas se hacían pasar por el Gobierno británico y se ponían en contacto con los ciudadanos para estafarles con presuntos descuentos en la factura de la luz. En Alemania se han reportado mensajes de phishing similares. Por su parte, el Servicio de Impuestos Internos (IRS, por sus siglas en inglés) de Estados Unidos advirtió en septiembre a los contribuyentes de un aumento "exponencial" de los mensajes de smishing, que se realizan a través de mensajes SMS en lugar de correo electrónico, en los que se solicita información personal y financiera de los contribuyentes. En los próximos meses, se espera un fuerte aumento de las campañas de phishing que aprovechan la preocupación de las víctimas por las facturas de luz y el estado de sus finanzas personales. Los participantes de las amenazas, especialmente los radicados en Corea del Norte, llevan mucho tiempo utilizando lucrativas ofertas de trabajo falsas en campañas de phishing. Con una inflación que se traduce en recortes salariales en términos reales, es probable que las víctimas sean cada vez más receptivas.

Conozca a su adversario

El phishing es una amenaza táctica clave para su organización, pero también una fuente de inteligencia increíblemente rica para identificar quién se dirige a sus empleados, a qué empleados se dirige y cómo lo hacen los actores de las amenazas. Actualmente es vital aprovechar un enfoque humano y tecnológico combinado para combatir el phishing mediante el uso de tecnologías anti-phishing y de protección de los parámetros para identificar y bloquear las campañas de esta estrategia, mientras se utilizan los datos recibidos de estas tecnologías para comprender mejor el panorama de amenazas específico de su compañía. Los equipos de seguridad deben seguir impulsando constantes campañas de educación corporativa, pero éstas deben aprovechar los conocimientos del equipo acerca de las campañas de ingeniería social a las que se enfrenta su personal, con capacitación, concientización y educación personalizadas a los grupos de usuarios y amenazas clave.

Comprender a los adversarios que se dirigen a su red también le ayudará a identificar dónde los participantes intentan eludir sus tecnologías con ataques de alta sofisticación. Conocer quién puede hacerlo le permitirá establecer controles adicionales y exigir responsabilidades a los proveedores externos.